md5: C0D7C429A5FEC1CA513F1AAADC5DA502

U201232696281

U312014846033

U112335337664

U963054825594

U170771628021

U213995405184

U240437700263

U826107554438

U283436972501

U162255247870

код: 9109101313

--------------------------------

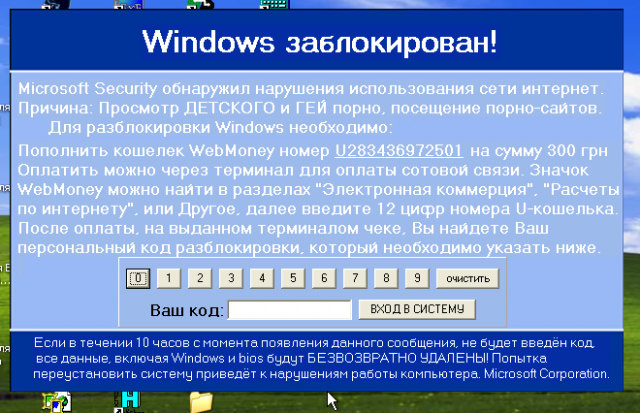

1)В темпе пользователя создается копия трояна, которая и будет прописана в реестре

в данном случае svchosts.exe

2)Прописывается в реестре

[HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"=" C:\\Documents and Settings\\Администратор\\Local Settings\\Temp\\svchosts.exe "

По этому ключу Shell нужно будет запустить поиск в реестре, т.к. он создает дублирующую запись для запуска.

У меня вот здесь

[HKEY_USERS\S-1-5-21-527237240-616249376-725345543-500\Software\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"="C:\\Documents and Settings\\Администратор\\Local Settings\\Temp\\svchosts.exe"

3)Внимательно вводите код...иногда не срабатывает кнопка

Отчет

http://www.threatexpert.com/report.aspx?md5=c0d7c429a5fec1ca513f1aaadc5da502

U201232696281

U312014846033

U112335337664

U963054825594

U170771628021

U213995405184

U240437700263

U826107554438

U283436972501

U162255247870

код: 9109101313

--------------------------------

1)В темпе пользователя создается копия трояна, которая и будет прописана в реестре

в данном случае svchosts.exe

2)Прописывается в реестре

[HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"=" C:\\Documents and Settings\\Администратор\\Local Settings\\Temp\\svchosts.exe "

По этому ключу Shell нужно будет запустить поиск в реестре, т.к. он создает дублирующую запись для запуска.

У меня вот здесь

[HKEY_USERS\S-1-5-21-527237240-616249376-725345543-500\Software\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"="C:\\Documents and Settings\\Администратор\\Local Settings\\Temp\\svchosts.exe"

3)Внимательно вводите код...иногда не срабатывает кнопка

Отчет

http://www.threatexpert.com/report.aspx?md5=c0d7c429a5fec1ca513f1aaadc5da502

1 комментарий:

Винлокер с аналогичным окном только с номером кошелька U240437700263 ( указанный код к нему не подходил ) в моем случае находился в системной директории С:\RECYCLER\бла бла бла - типа рандомно генерирует имя папки\sys32.exe , и прописывал себя в ключе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run с параметрами Internet Security Manager=С:\RECYCLER\бла бла бла - типа рандомно генерирует имя папки\sys32.exe , хотя не мешает проверить и другие ключи автозапуска , возможно он их выбирает рандомно

Отправить комментарий